ملف أمن سيبراني ـ مخاطر الهجمات السيبرانية، التضليل الإعلامي وانتهاك الخصوصية - المركز الأوروبي لدراسات مكافحة الإرهاب والاستخبارات

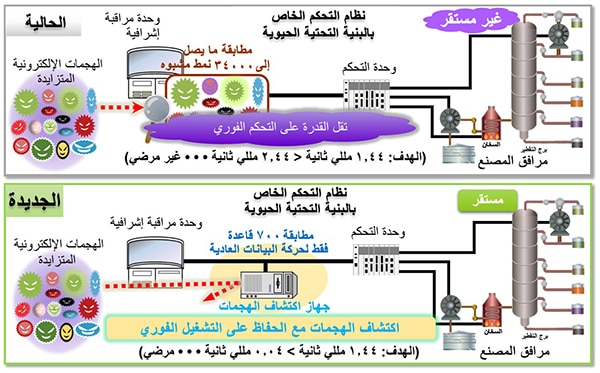

شركة Mitsubishi Electric تطور تقنية اكتشاف الهجمات الإلكترونية لأنظمة البنية التحتية الحيوية | ٢٠١٧ | الأخبار العالمية | MITSUBISHI ELECTRIC EMEA

بسبب كثرة تطبيقات الهواتف.. خبير أمن المعلومات: زيادة الهجمات الإلكترونية بنسبة 38% عن العام الماضي (فيديو)

آثار الهجمات الإلكترونية وخطورتها. بقلم الدكتورة نوران شفيق - المركز الأوروبي لدراسات مكافحة الإرهاب والاستخبارات

هل أصبحت الهجمات الإلكترونية بديلا عن الحروب التقليديّة ؟ - المركز الأوروبي لدراسات مكافحة الإرهاب والاستخبارات